Направления:

- Управление инцидентами

- Безопасность сети

- Управление учётными данными

- Контроль привилегированных пользователей

- Предотвращение утечек информации

- Инфраструктурные решения

- Безопасность приложений

- Управление уязвимостями

- Патч-Менеджмент

- Анализ исходного кода

- Обнаружение и реагирование на угрозы КС

- Управление мобильными устройствами

- Управление резервным копированием

- Экология и Техника безопасности

- Консалтинг

- Техническая поддержка

- Обучение

- Управление инцидентами

- Безопасность сети

- Управление учётными данными

- Контроль привилегированных пользователей

- Предотвращение утечек информации

- Инфраструктурные решения

- Безопасность приложений

- Управление уязвимостями

- Патч-Менеджмент

- Анализ исходного кода

- Обнаружение и реагирование на угрозы КС

- Управление мобильными устройствами

- Управление резервным копированием

- Экология и Техника безопасности

- Консалтинг

- Техническая поддержка

- Обучение

IBM Security QRadar SIEM

Направления:

- Управление инцидентами

- Безопасность сети

- Управление учётными данными

- Контроль привилегированных пользователей

- Предотвращение утечек информации

- Инфраструктурные решения

- Безопасность приложений

- Управление уязвимостями

- Патч-Менеджмент

- Анализ исходного кода

- Обнаружение и реагирование на угрозы КС

- Управление мобильными устройствами

- Управление резервным копированием

- Экология и Техника безопасности

- Консалтинг

- Техническая поддержка

- Обучение

- Управление инцидентами

- Безопасность сети

- Управление учётными данными

- Контроль привилегированных пользователей

- Предотвращение утечек информации

- Инфраструктурные решения

- Безопасность приложений

- Управление уязвимостями

- Патч-Менеджмент

- Анализ исходного кода

- Обнаружение и реагирование на угрозы КС

- Управление мобильными устройствами

- Управление резервным копированием

- Экология и Техника безопасности

- Консалтинг

- Техническая поддержка

- Обучение

-

Гибкая и мощная аналитическая система, полноценно работающая прямо из коробки и решающая задачи сразу после установки;

-

Обработка всех событий и сетевых потоков в реальном времени;

-

«Всё-в-одном» – не нужно устанавливать и администрировать раздельные модули, операционные системы, базы данных;

-

Экосистема легко подключаемых к системе приложений, как от Производителя, так и от сторонних разработчиков;

-

Централизованный и защищённый сбор, обработка и хранение всех событий системных журналов и сетевых потоков;

-

Обработка любых подключаемых источников событий (начиная от сетевых устройств, IOT и заканчивая приложениями);

-

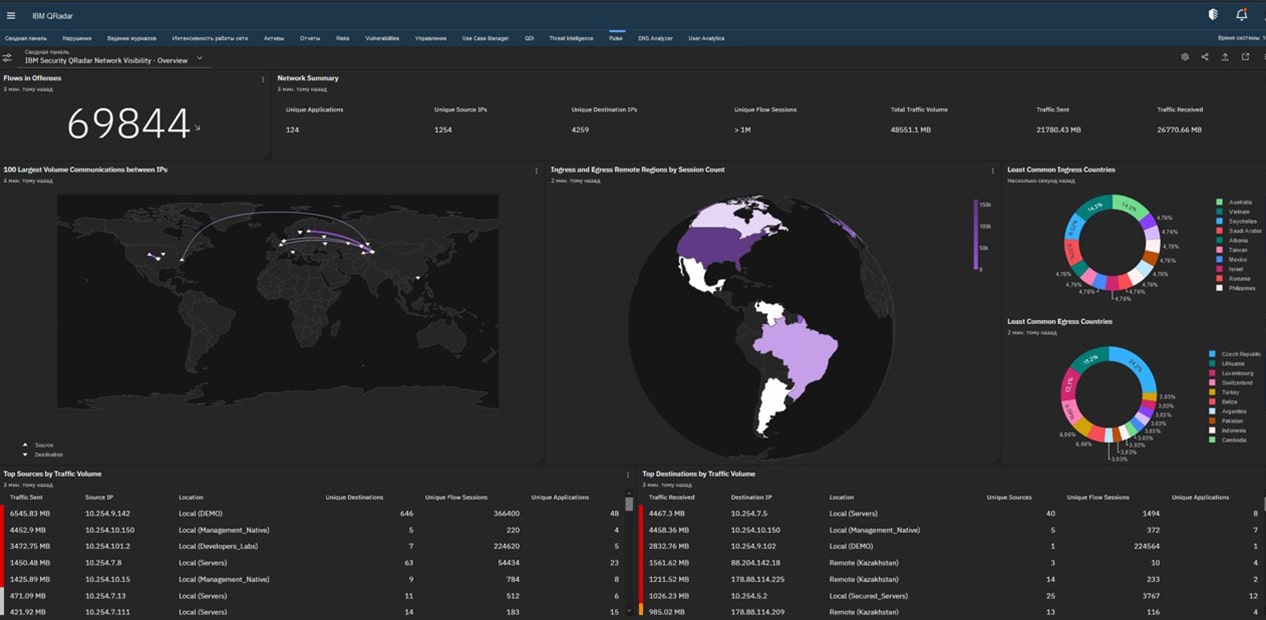

Network Detection and Response - мониторинг и аналитика сетевых потоков до уровня приложений с показом содержимого в потоке (QFlow и QRadar Network Insights) без затрат на дополнительные лицензии;

-

Поддержка MSSP модели внедрения возможность управления инфраструктурой нескольких организаций в пределах одной системы;

-

Лидер аналитики Gartner среди решений по мониторингу и аналитики событий информационной безопасности.

Современные киберпреступники при атаках на системы защиты компаний используют все более узконаправленные и изощренные методы. Чтобы противодействовать им, Департаменты информационной безопасности вынуждены анализировать и интерпретировать огромное количество событий и сетевого трафика в день. Именно решения класса SIEM предназначены для решения подобных задач.

Основными задачами Систем сбора и анализа событий информационной безопасности являются:

- Своевременное обнаружение угроз и уязвимостей в инфраструктуре Организации;

- Сбор и централизованное хранение всех поступающих событий и сетевых потоков;

- Сбор и централизованное хранение всех данных о Нарушениях ИБ;

- Контроль активности пользователей, устройств, приложений;

- Корреляция и анализ событий ИБ от различных источников и устройств;

- Формирование инцидентов информационной безопасности;

- Проведение расследований произошедших инцидентов;

- Предупреждение о потенциальных угрозах информационной безопасности;

- Оценка уязвимостей информационных систем;

- Контроль состояния служб и приложений подключенных источников событий и устройств.

Единая архитектура IBM Security QRadar SIEM позволяет анализировать полный спектр данных внутри ИТ-инфраструктуры Организации: системные журналы, сетевые потоки, уязвимости, а также данные о пользователях и ресурсах в реальном времени.

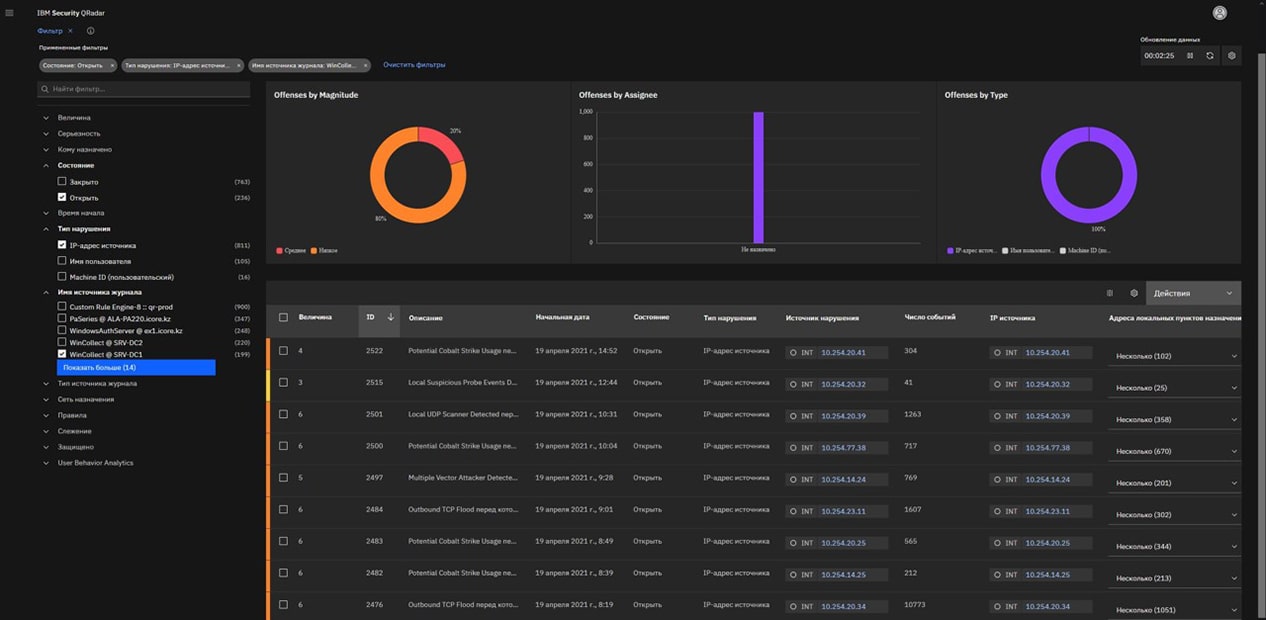

IBM Security QRadar SIEM осуществляет централизованный сбор, хранение и обработку событий системных журналов (логов), а также сетевых потоков с различных систем, сервисов, сетевых устройств Организации. Позволяет осуществлять корреляцию между событиями с разных систем и устройств для выявления аномалий и наиболее важных инцидентов безопасности в общей массе событий, что позволяет специалистам информационной безопасности Организации концентрироваться на наиболее серьезных нарушениях и реагировать на них своевременно.

Основные функциональные возможности IBM Security QRadar SIEM:

- Нормализация событий – представление событий в едином формате, вне зависимости от исходного формата событий;

- Категоризация – присвоение всем входящим событиям категории. Это позволяет осуществлять поиск событий без привязки к исходному формату, источнику или ключевым словам;

- Встроенная поддержка большого количества разнородных источников – система позволяет подключать большое количество источников событий, начиная с сетевых устройств и заканчивая корпоративными приложениями;

- Поддержка нестандартных источников событий – возможность интеграции неподдерживаемых и уникальных источников, включая нормализацию и категоризацию событий с подобных источников;

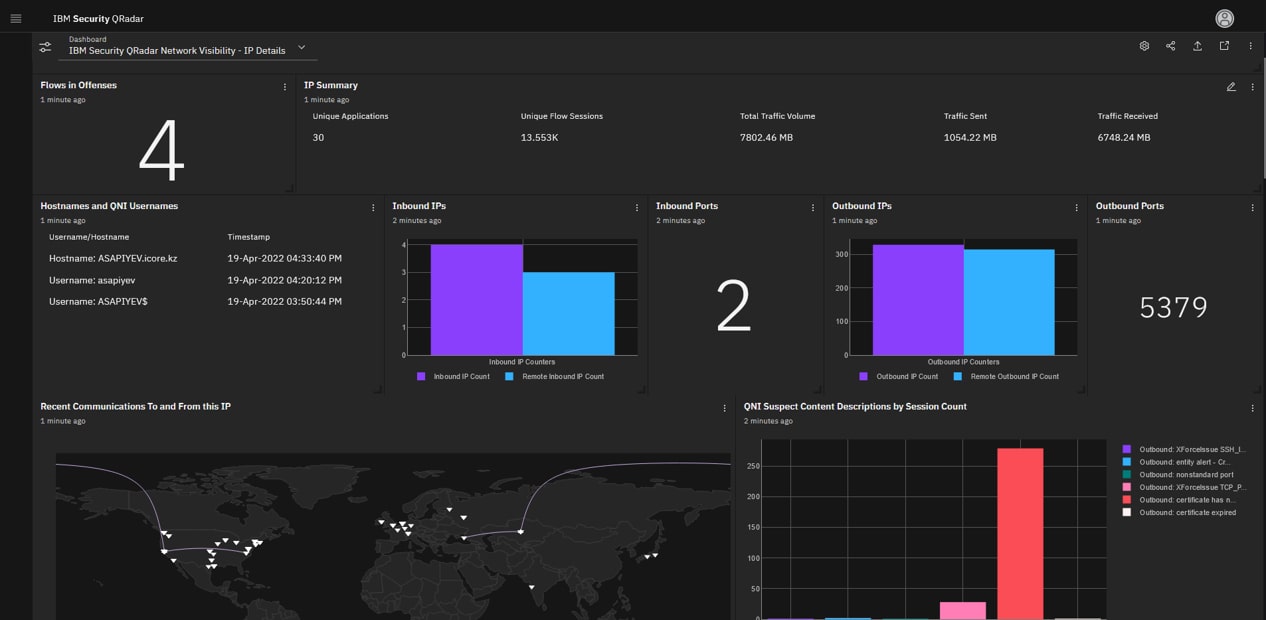

- Анализ сетевых потоков до седьмого уровня – система позволяет анализировать сетевой трафик организации вплоть до уровня приложений. Это позволяет осуществлять мониторинг и корреляцию на основе данных, содержащихся, например, в http заголовках. Также система поддерживает идентификацию приложений;

- Анализ сетевых аномалий – система имеет возможность осуществлять статистический анализ сетевого трафика для выявления аномалий (например, отклонения от базовой линии, превышения пороговых значений);

- Встроенный искусственный интеллект системы. Корреляция событий и потоков – обработка поступающих данных в реальном времени и связывание событий и потоков с разных источников в единый инцидент с построением возможной цепочки атаки и описанием нарушения;

- Модуль системы управления сетевыми рисками – визуализация сетевой топологии, управление конфигурациями сетевых устройств, анализ доступа к узлам и сегментам сети, моделирование изменения конфигурации сетевых устройств с оценкой влияния на возможность доступа к сетевым ресурсам;

- Модуль системы управления активами – учет, автоматическое обнаружение и обновление активов. Составление детального профиля актива, включая информацию о запущенных сервисах, установленном ПО, уязвимостях, пользователях и т.п.;

- Возможность обратной связи с источниками – позволяет в качестве реакции на правила корреляции отправлять команды на сторонние системы;

- Возможность использования утилиты Sysmon на конечных устройствах (серверах и рабочих станциях) с глубокой конфигурацией, применением специальных правил для обнаружения угроз и мониторинга и анализа событий;

- Модуль «QRadar Network Insights» для детального анализа сетевых потоков — Filename, Hashes, File Size, password, metadata, url, ftp command, action (post\share\AV Update), user agent, ssl\tls session id\version, web category, Зловреды, СПАМ, Фишинг, Скрипты\Макросы, Утечки, Сертификаты, DNS Атаки;

- Модуль «Аналитика поведения пользователей» (QRadar UBA/UEBA) – применение алгоритмов машинного обучения для построения моделей и выявления аномалий в поведении пользователей Организации;

- Приложение «Network Threat Analytics» (NTA) – применение алгоритмов машинного обучения для построения моделей и выявления аномалий в сетевых потоках;

- Ретроспективный или исторический анализ – позволяет проверять старые данные на совпадение вновь созданным правилам.

Остались вопросы?

Оставьте свои данные и мы свяжемся с вами в ближайшее время.