Red teaming 101: Что такое red teaming?

“Ни один план сражения не выдерживает контакта с противником”, – писал военный теоретик Гельмут фон Мольтке, который верил в разработку ряда вариантов сражения вместо единого плана. Сегодня команды по кибербезопасности продолжают усваивать этот урок на собственном горьком опыте. Согласно исследованию IBM Security X-Force, время на выполнение атак с использованием программ—вымогателей за последние несколько лет сократилось на 94% – злоумышленники действуют быстрее. То, на что раньше у них уходили месяцы, теперь занимает всего несколько дней.

Чтобы устранить уязвимости и повысить отказоустойчивость, организациям необходимо протестировать свои операции по обеспечению безопасности до того, как это сделают участники угроз. Операции Red team, возможно, являются одним из лучших способов сделать это.

Что такое red teaming?

Red teaming можно определить как процесс тестирования эффективности вашей кибербезопасности путем устранения предвзятости защитников, применяя к вашей организации объектив состязательности.

Red teaming возникает, когда ваша организация уполномочивает этичных хакеров имитировать тактику, методы и процедуры реальных злоумышленников (TTP) в отношении ваших собственных систем.

Это служба оценки рисков безопасности, которую ваша организация может использовать для упреждающего выявления и устранения пробелов и слабых мест в ИТ-безопасности.

Команда red использует методологию моделирования атак. Они имитируют действия изощренных злоумышленников (или продвинутых постоянных угроз), чтобы определить, насколько хорошо сотрудники, процессы и технологии вашей организации могут противостоять атаке, направленной на достижение определенной цели.

Оценка уязвимостей и тестирование на проникновение – это две другие службы тестирования безопасности, предназначенные для выявления всех известных уязвимостей в вашей сети и поиска способов их использования. Короче говоря, оценка уязвимостей и тесты на проникновение полезны для выявления технических недостатков, в то время как упражнения red team дают полезную информацию о состоянии вашей общей системы ИТ-безопасности.

Важность объединения в red team

Проводя совместные учения, ваша организация может увидеть, насколько хорошо ваша защита выдержит кибератаку в реальном мире.

Как объясняет Эрик Макинтайр, вице-президент по продуктам и хакерским операциям IBM Security Randori: “Когда у вас есть активность red team, вы можете увидеть цикл обратной связи о том, как далеко злоумышленник собирается проникнуть в вашу сеть, прежде чем он начнет активировать некоторые из ваших средств защиты. Или где злоумышленники находят бреши в вашей защите и где вы можете улучшить имеющуюся у вас защиту”.

Преимущества red teaming

Эффективный способ выяснить, что работает, а что нет, когда речь заходит о средствах управления, решениях и даже персонале, – это натравить их на преданного противника.

Red teaming предлагает эффективный способ оценки общих показателей кибербезопасности вашей организации. Это дает вам и другим руководителям служб безопасности реальную оценку того, насколько защищена ваша организация. Red teaming может помочь вашему бизнесу в следующем:

- Выявлении и оценке уязвимостей

- Оценке инвестиций в обеспечение безопасности

- Тестируйте возможности обнаружения угроз и реагирования на них

- Поощряйте культуру постоянного совершенствования

- Готовьтесь к неизвестным рискам безопасности

- Будьте на шаг впереди злоумышленников

Тестирование на проникновение против red teaming

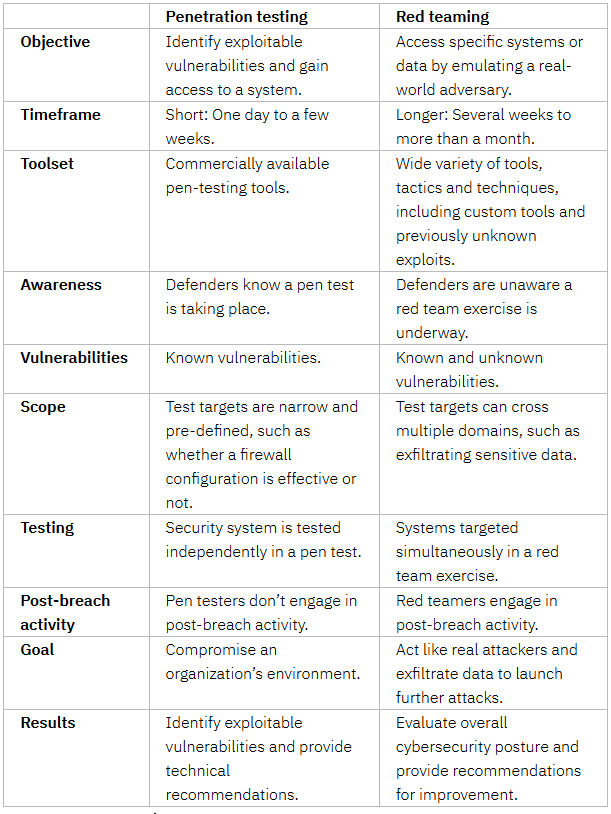

Red teaming и тестирование на проникновение (часто называемое pen-тестированием) – термины, которые часто используются взаимозаменяемо, но являются совершенно разными.

Основная цель тестов на проникновение – выявить уязвимости, которыми можно воспользоваться, и получить доступ к системе. С другой стороны, в упражнениях red-team цель состоит в том, чтобы получить доступ к определенным системам или данным, имитируя реального противника и используя тактику и методы по всей цепочке атак, включая повышение привилегий и эксфильтрацию.

Разница между красными командами, синими командами и фиолетовыми командами

Красные команды – это профессионалы в области наступательной безопасности, которые тестируют безопасность организации, имитируя инструменты и методы, используемые реальными злоумышленниками. Красная команда пытается обойти защиту синей команды, избегая обнаружения.

Синие команды – это внутренние команды ИТ-безопасности, которые защищают организацию от злоумышленников, включая сотрудников красной команды, и постоянно работают над улучшением кибербезопасности своей организации. В их повседневные задачи входит мониторинг систем на наличие признаков вторжения, расследование предупреждений и реагирование на инциденты.

Фиолетовые команды на самом деле вовсе не команды, а скорее коллективный настрой или методики, существующие между красными и синими командами. Хотя и красная, и синяя команды работают над повышением безопасности своей организации, они не всегда делятся своими идеями друг с другом. Роль фиолетовой команды заключается в поощрении эффективной коммуникации и сотрудничества между двумя командами, что позволяет постоянно совершенствовать работу обеих команд и кибербезопасность организации.

Инструменты и методы в работе с красными командами

Red teams попытается использовать те же инструменты и методы, что и реальные злоумышленники. Однако, в отличие от киберпреступников, red teamers не наносят реального ущерба. Вместо этого они выявляют бреши в мерах безопасности организации.

Некоторые распространенные инструменты и методы red teaming включают следующее:

- Социальная инженерия: использует такие тактики, как фишинг, рассылка сообщений и вишинг, для получения конфиденциальной информации или доступа к корпоративным системам от ничего не подозревающих сотрудников.

- Тестирование физической безопасности: Проверяет средства контроля физической безопасности организации, включая системы наблюдения и сигнализации.

- Тестирование на проникновение в приложения: проверяет веб-приложения на наличие проблем безопасности, возникающих из-за ошибок в кодировании, таких как уязвимости SQL-инъекций.

- Анализ сети: Отслеживает сетевой трафик для получения информации о среде, такой как сведения о конфигурации и учетные данные пользователя.

- Заражение общего содержимого: добавление содержимого на сетевой диск или другое общее хранилище, содержащее вредоносные программы или код эксплойта. При открытии ничего не подозревающим пользователем вредоносная часть содержимого запускается, потенциально позволяя злоумышленнику перемещаться в сторону.

- Грубое использование учетных данных: систематически угадывает пароли, например, пробуя учетные данные из дампов взломов или списков часто используемых паролей.

Непрерывная автоматическая красная команда (CART) меняет правила игры

Объединение в команды Red является ключевым фактором устойчивости, но оно также может создавать серьезные проблемы для служб безопасности. Две из самых больших проблем – это стоимость и продолжительность времени, которые требуются для проведения учений red-team. Это означает, что в типичной организации взаимодействия с красной командой, как правило, происходят в лучшем случае периодически, что дает представление о кибербезопасности вашей организации только в определенный момент времени. Проблема в том, что ваша система безопасности может быть надежной на момент тестирования, но может и не оставаться таковой.

Проведение непрерывного автоматизированного тестирования в режиме реального времени – единственный способ по-настоящему понять вашу организацию с точки зрения злоумышленника.

Как IBM Security Randori делает автоматизированную red teaming более доступной

IBM Security Randori предлагает решение CART под названием Randori Attack Targeted. С помощью этого программного обеспечения организации могут постоянно оценивать состояние своей безопасности, как это сделала бы штатная команда red. Это позволяет компаниям точно, проактивно и, самое главное, на постоянной основе тестировать свои средства защиты, чтобы повысить отказоустойчивость и посмотреть, что работает, а что нет.

IBM Security Randori Attack Targeted предназначена для работы с существующей внутренней командой red или без нее. Поддерживаемый некоторыми ведущими мировыми экспертами по наступательной безопасности, Randori Attack Targeted дает руководителям служб безопасности возможность получить представление о том, как работает их защита, позволяя даже организациям среднего размера обеспечивать безопасность на корпоративном уровне.

Источник:

https://www.ibm.com/blog/red-teaming-101-what-is-red-teaming/

https://icore.kz/upravlenie-inczidentami/

https://www.ibm.com/products/randori-recon

Автор:

Evan Anderson, Chief Offensive Strategist — Randori, an IBM Company

Перевод и дополнения:

Лебедев А.